IAM & AWS CLI

이번 장에서는 SAA를 준비하며 AWS의 IAM에 대해서 알아보도록 한다.

IAM(Identity and Access Management)

- IAM은 AWS 계정 및 권한 관리 서비스로 리전에 속하지 않는 글로벌 서비스이다.

- 사용자, 그룹, 역할, 정책으로 구성되어 AWS 서비스와 리소스에 대한 액세스를 관리한다.

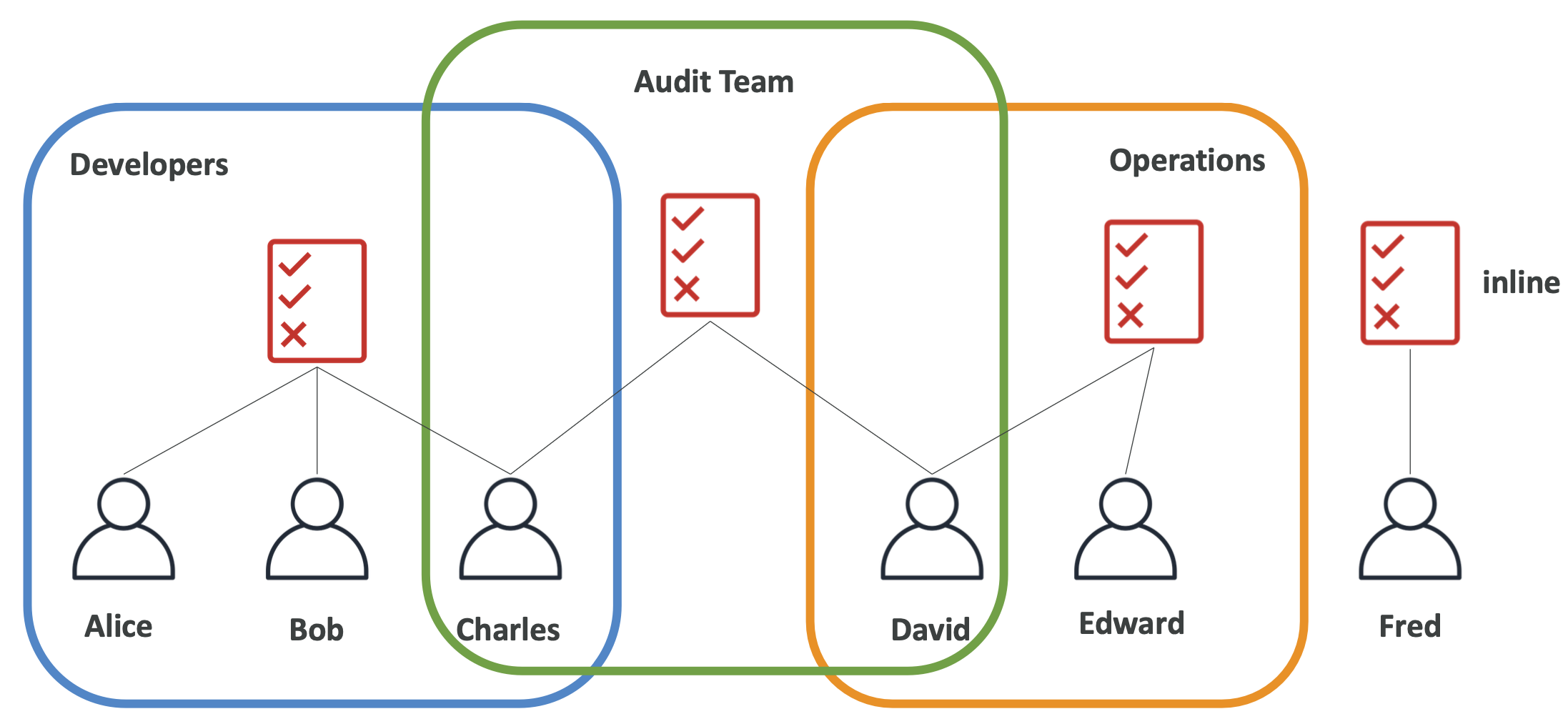

- 사용자는 그룹 내의 사용자로 개발 그룹, 운영 그룹과 같이 그룹화할 수 있다.

권한(Permission)

- 그룹은 사용자의 모음을 의미하며 사용자만 포함할 수 있고 다른 그룹은 포함할 수 없다. 단, 한 명의 사용자는 하나의 그룹에 속할 필요는 없으며 여러 그룹에 속할 수 있다.

- 권한(Permissions)은 사용자 또는 그룹에 정책을 포함하는 JSON 문서를 할당할 수 있으며 이러한 정책은 사용자의 권한을 정의한다.

- 권한의 경우 최소 권한을 원칙으로 하여 사용자 또는 그룹이 필요로 하는 것보다 많은 권한을 부여하는 것은 좋지 않다.

정책(Policy)

- 정책(Policy)은 위에서 알아본 권한으로 구성되어 있으며 사용자 또는 그룹이 어떤 것을 할 수 있는지에 대한 정보를 JSON 문서 형식으로 구성하고 있다. 만약 정책에 권한이 따로 명시되어 있지 않다면 해당 정책에 연결된 사용자 또는 그룹은 모든 요청이 거절(Deny)된다.

- 정책은 위의 JSON 파일과 같은 형식으로 이루어져 있으며 각 필드가 의미하는 것은 아래와 같다.

- Version: 정책의 언어 버전을 의미하며 항상 “2012-10-17”이다.

- Id: 정책에 대한 식별자로 선택 사항이다.

- Statement: 하나 또는 여러개의 정책을 지정할 수 있으며 필수로 입력해야 하는 필드이다.

- Sid: Statement의 식별자로 선택 사항이다.

- Effect: Statement가 액세스를 허용하는지, 거부하는지에 대한 여부이다.

- Principal: 정책이 적용될 계정, 사용자, 역할을 의미한다.

- Action: 정책이 허용하거나 거부하게 될 권한에 대한 작업 목록이다.

- Resource: 정책이 적용되는 리소스 목록이다.

- Condition: 정책이 적용되는 조건으로 선택 사항이다.

- 정책은 상속될 수 있다. 위의 이미지에서

Chales는 “Developers 팀”에도 속하고 “Audit 팀”에도 속해있다.Chales는 “Developers 팀”의 정책과 “Audit 팀”의 정책 모두에 영향을 받는 것을 의미한다.

역할(Role)

- 일부 AWS 서비스는 사용자를 대신하여 작업을 수행해야 한다. 작업을 수행하기 위해 AWS 리소스에 자격증명을 부여해야 하고 이 때 사용되는 것이 역할이다. 역할을 부여받은 서비스는 역할에 포함된 권한을 통해 다른 AWS 서비스에 접근할 수 있다.

- 정책을 연결하여 IAM 역할에 작업 수행에 필요한 권한을 부여할 수 있다. 예를 들어, EC2에서 실행되는 애플리케이션이 AWS S3와 AWS RDS에 액세스 권한이 필요한 경우

AmazonS3FullAccess권한과,AmazonRDSFullAccess권한이 포함된 역할을 할당할 수 있다. - IAM 역할을 사용하여 AWS 계정간 액세스 권한을 위임할 수 있고, 신뢰 정책(Trust Policy)을 사용하여 다른 AWS 계정에 역할을 위임할 수 있다.

- 아래는 신뢰 정책 사용과 관련된 문제의 예시이다.

Question) 회사에는 Production 및 Development라는 두 개의 AWS 계정이 있다. 회사는 Development 계정의 코드 변경 사항을 Production 계정으로 푸시해야 한다. 알파 단계에서는 개발 팀의 두 명의 개발자만 Production 계정에 액세스할 수 있다. 베타 단계에서는 더 많은 개발자가 테스트를 수행하기 위해 액세스 권한이 필요한 경우 어떠한 방식으로 요구 사항을 충족시킬 수 있는가? Answer) Production 계정에서 IAM 역할을 생성한다. Development 계정을 지정하는 신뢰 정책을 정의한다. 생성된 역할을 개발자가 맡도록 허용한다.

IAM 보안 도구(Security Tools)

- IAM Credentials Report (account-level): 계정의 모든 사용자와 다양한 자격 증명의 상태를 나열하는 보고서이다.

- IAM Access Advisor (user-level): Access Advisor는 사용자에게 부여된 서비스 권한을 보여준다. 예를 들어, “서비스에 마지막으로 액세스 했습니다.”와 같은 정보를 보여준다. 이러한 정보를 사용하여 정책을 수정할 수 있다.

MFA(Multi Factor Authentication)

- MFA는 비밀번호와 특수한 보안 장치를 통한 인증 방식이다. 별도의 보안 장치가 필요하기 때문에 비밀번호가 도용되거나 해킹되더라도 계정이 도용되는 것을 막을 수 있다.

- 사용자는 계정에 액세스할 수 있으며 AWS 계정에서 구성을 변경하거나 리소스를 삭제할 수 있다.

- 루트 계정 및 IAM 사용자 계정을 보호하는 용도로 사용된다.

- MFA를 위한 여러가지 보안 장치가 존재한다.

- Virtual MFA device(Google Authenticator, Authy)

- Universal 2nd Factor (U2F) Security Key(YubiKey by Yubico (3rd party))

- Hardware Key Fob MFA Device (Gemalto (3rd party))

- Hardware Key Fob MFA Device for AWS GovCloud (SurePassID (3rd party))

- 사용자가 AWS에 접근하기 위한 3가지 옵션이 있다.

- AWS Management Console: 비밀번호와 MFA를 통한 접속

- AWS Command Line Interface(CLI): 액세스 키를 통한 접속

- AWS Software Developer Kit(SDK): 코드와 엑세스 키를 통한 접속

- 액세스 키는 AWS 콘솔을 통해 생성되며 액세스 키는 사용자의 아이디, 시크릿 액세스 키는 사용자의 비밀번호 역할을 하기 때문에 각 사용자들은 자신의 액세스 키를 개별적으로 관리해야 한다.

IAM Guidelines & Best Practices

- IAM은 관리하는 지침 및 모범 사례는 아래와 같다.

- Root 계정은 AWS 계정을 설정할 때만 사용한다.

- 한 명의 물리적 사용자는 하나의 AWS 사용자와 매핑되어야 한다.

- 사용자에게 권한을 직접적으로 할당하는 것이 아니라 권한이 할당된 그룹에 포함시킨다.

- 강력한 암호 정책을 생성하고, MFA를 사용하도록 한다.

- AWS 서비스에 권한을 부여하기 위한 역할을 생성하여 사용한다.

- 프로그래밍 방식의 액세스(CLI/SDK)에 액세스 키를 사용한다.

- IAM 자격 증명 보고서(Credentials Report)를 사용하여 계정 권한을 감시한다.

- IAM 사용자 및 액세스 키를 절대로 공유하지 않는다.

- AWS는 글로벌 네트워크 보안과 같은 인프라와 사용자가 구성한 시스템에 대한 취약성을 분석하고 규정 준수를 검증하는 책임을 가진다.

- 인프라를 운영하는 사용자는 사용자, 그룹과 같은 IAM 속성들과, 모든 계정의 MFA 활성화를 모니터링 할 책임을 가진다. 또한 IAM 도구를 사용하여 액세스 패턴 분석 및 권한을 검토하여 적절한 권한을 적용할 책임이 있다.

AWS CLI(Command Line Interface)

- AWS CLI는 일반적으로 사용되는 커맨드 라인 Shell을 통해서 AWS의 서비스들과 상호 작용할 수 있는 도구이다.

- AWS CLI를 통해서 AWS 서비스들의 공개 API에 직접적으로 접근할 수 있고, 리소스를 관리하는 스크립트를 개발할 수 있다.

- 오픈 소스로 깃허브를 통해 제공되고 있으며 AWS Management 콘솔 사용의 대안이다.

AWS SDK(Software Developer Kit)

- AWS SDK는 소프트웨어 개발 키트로 프로그래밍 방식으로 AWS 서비스에 액세스할 때 사용된다.

- Java, Javascript와 같은 언어별 API를 제공하고 있다. 대표적으로 AWS CLI는 Python용 AWS SDK를 기반으로 만들어져 있다.

- 우리는 SDK(Software Development Kit)을 사용해서 CLI를 사용하지 않고 애플리케이션 코드에서 AWS 서비스에 대한 작업을 수행할 수 있다.

- 공식적으로

Java,.NET,PHP와 같은 환경에서의 “SDK”를 제공한다. - “DynamoDB”와 같은 AWS 서비스에 대해 코딩할 때는 “AWS SDK”를 사용해야 한다.

- “AWS CLI” 또한 “AWS SDK(Python)”을 사용하고 있다.

- 우리는 “SAA 시험”을 통해서 “언제 SDK를 사용해야 하는지”에 대해서 학습할 수 있다.

- 만약 기본 리전을 지정하거나 구성하지 않으면 기본적으로

us-east-1이 선택된다.

EC2 Instance Metadata

- “AWS EC2 인스턴스 메타데이터”는 강력하지만 개발자에게 가장 알려지지 않은 기능 중 하나이다.

- 이를 통해 AWS EC2 인스턴스는 IAM 역할을 사용하지 않고도 “자신에 대해 학습”할 수 있다.

- 메타데이터에서 IAM 역할 이름을 검색할 수 있지만 IAM 정책은 검색할 수 없다.

- 메타데이터(Metadata): EC2 인스턴스에 대한 정보

- 유저데이터(Userdata): EC2 인스턴스의 시작 스크립트

참고 자료

'[IT] Infrastructure > Certificate' 카테고리의 다른 글

| [SAA] EC2 Instance Storage (0) | 2022.11.01 |

|---|---|

| [SAA] EC2 Associate (0) | 2022.11.01 |

| [SAA] EC2 Basics (0) | 2022.11.01 |

| [SAA] About AWS (0) | 2022.11.01 |

| [Certificate] AWS 관련 자격증 (0) | 2022.02.19 |